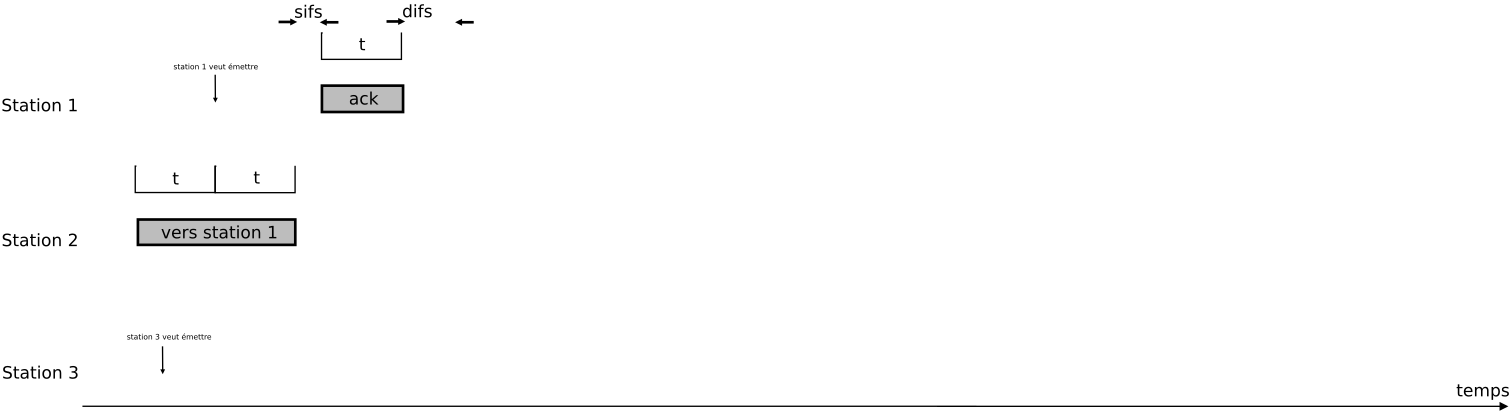

Un début de communication WiFi est représenté sur la figure ci-dessous.

Durant la transmission de la station 2, les stations 1 et 3 souhaitent transmettre elles aussi :

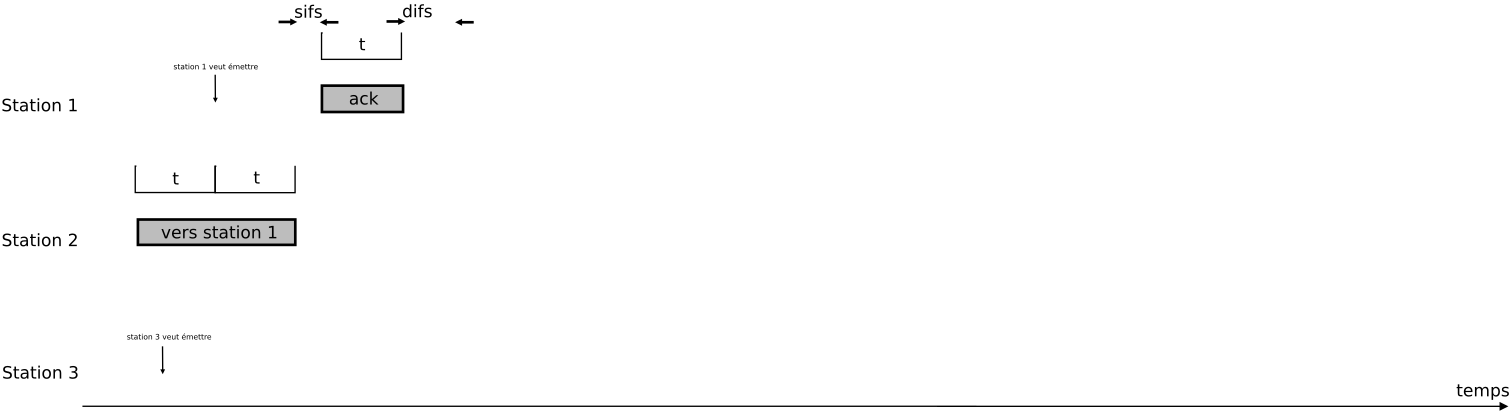

Il est supposé que le prochain nombre aléatoire tiré par la station 1 est 6, pour la station 3 le prochain nombre aléatoire sera 5.

Représentez sur le schéma ci-dessus l’envoi des paquets des stations 1 et 3. Vous devez expliciter sur ce schéma le fonctionnement du protocole WiFi avec les accusés de réception, les temps inter-trames et les périodes d’attente.

C’est la station 3 qui peut envoyer sa trame car elle n’attend que 5 temps de collision. La station 1 attend encore un 1 temps d’attente après l’envoi de l’accusé de réception de la station 1 vers la station 3.

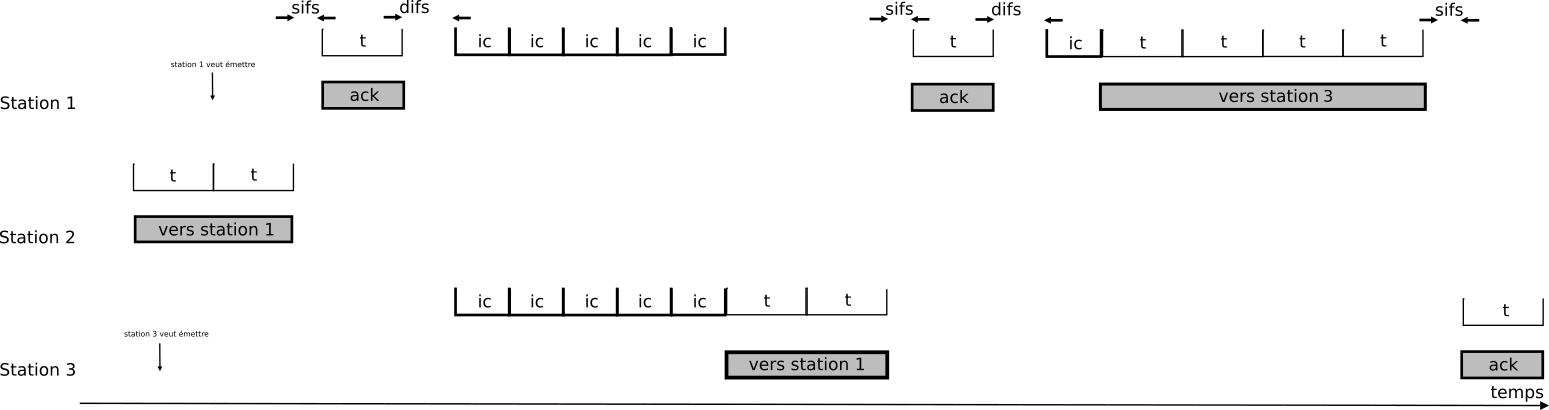

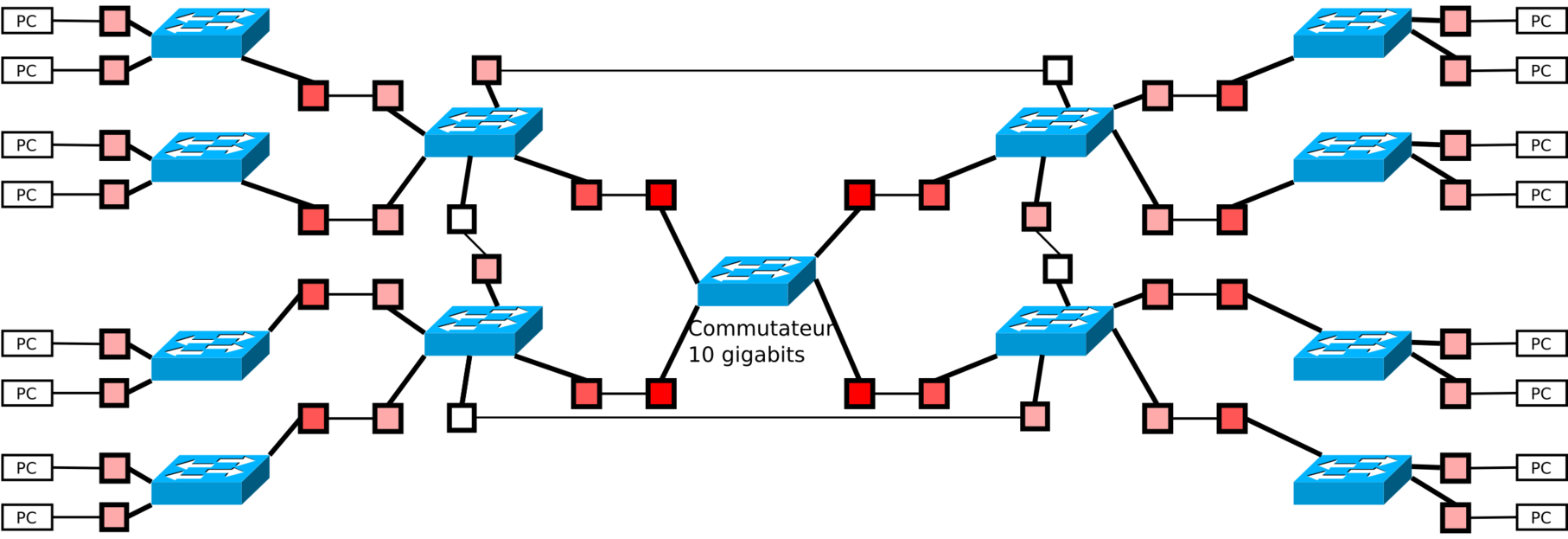

Voici le schéma d’un réseau local constitué de commutateurs (un commutateur central en Ethernet 10Gb/s et des commutateurs d’extrémités en Gigabit Ethernet avec des liaisons en Ethernet 10Gb/s pour la connexion au commutateur central).

Attention : les carrés représentent les ports des commutateurs. Les traits forts (sans réalité physique) représentent la liaison entre le commutateur et ses ports. Les traits fins représentent les segments Ethernet (jarretières de paires torsadées munies de connecteurs RJ45 mâles aux deux bouts).

Répondez aux questions suivantes :

Oui, on dénombre 4 liaisons redondantes.

L’algorithme de l’arbre recouvrant désactive 4 ports et donc les 4 liens redondants. Une solution est donnée ci-après.

Voici des paquets Ethernet capturés avec un analyseur de réseau.

b4 b6 86 91 52 9f 24 77 03 24 8e 30 08 00 45 00 00 3c c9 3c 40 00 40 06 ef bb c0 a8 00 69 c0 a8 00 0a e1 1c 02 9a 3a 71 7f 1d 00 00 00 00 a0 02 72 10 61 b5 00 00 02 04 05 b4 04 02 08 0a 1e e3 36 4e 00 00 00 00 01 03 03 07 24 77 03 24 8e 30 b4 b6 86 91 52 9f 08 00 45 00 00 28 00 00 40 00 40 06 b9 0c c0 a8 00 0a c0 a8 00 69 02 9a e1 1c 00 00 00 00 3a 71 7f 1e 50 14 00 00 90 c6 00 00 00 00 00 00 00 00

Répondez aux questions suivantes.

Les paquets Ethernet contiennent des paquets IPv4 (code Ethernet 08 06), qui hébergent des paquets TCP (champ protocole IPv4 à 0x06).

Les adresses Ethernet b4:b6:86:91:52:9f et 24:77:03:24:8e:30 sont les mêmes dans les deux paquets mais inversées. Idem pour les adresses IPv4 192.168.0.10 et 192.168.0.105. Le second paquet est donc probablement une réponse au premier.

Les deux paquets sont sur le même réseau car le champ TTL est à 0x40 dans les deux paquets.

Ce sont des paquets de signalisation. Le premier paquet est un paquet d’établissement d’une connexion TCP (bit SYN à 1 et bit ACK à 0 dans le champ drapeau TCP). Le second paquet indique une erreur de connection (bits ACK et RST à 1 dans le champ drapeau TCP).

La machine destinataire du premier paquet initiant une connexion TCP sur le port 666 n’a pas d’application écoutant sur le port 666, elle refuse donc la connexion.

Pour éviter qu’un indélicat puisse se faire passer pour le correspondant et mettre indûment fin à une connexion TCP, il est nécessaire d’envoyer un accusé de réception avec une réinitialisation (RST). Ici l’accusé dans le second paquet est 3a717f1e. Cet accusé est le numéro de séquence du paquet SYN, i.e. 3a717f1d, incrémenté de 1. Ce numéro de séquence étant partiellement aléatoire, il est difficile de le prédire.

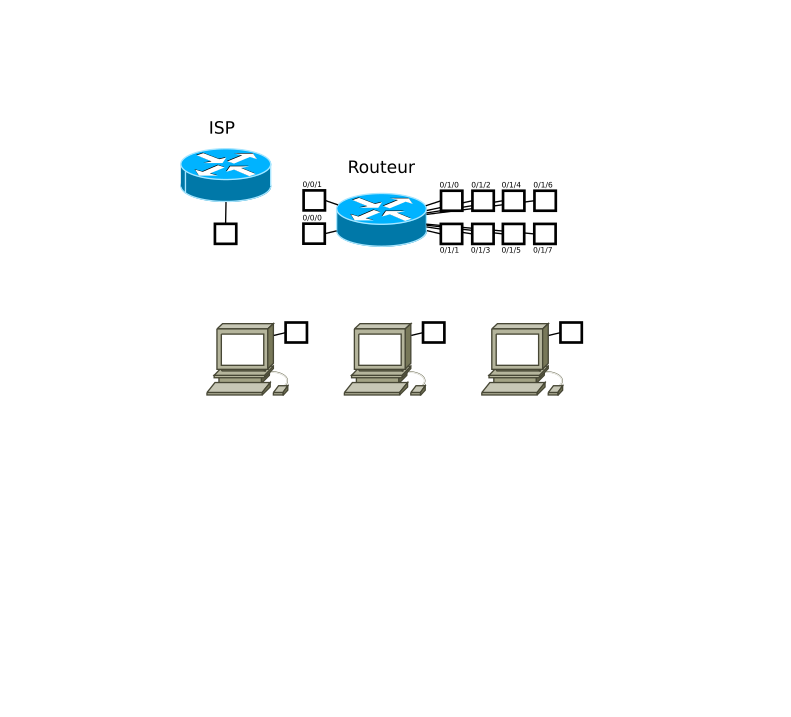

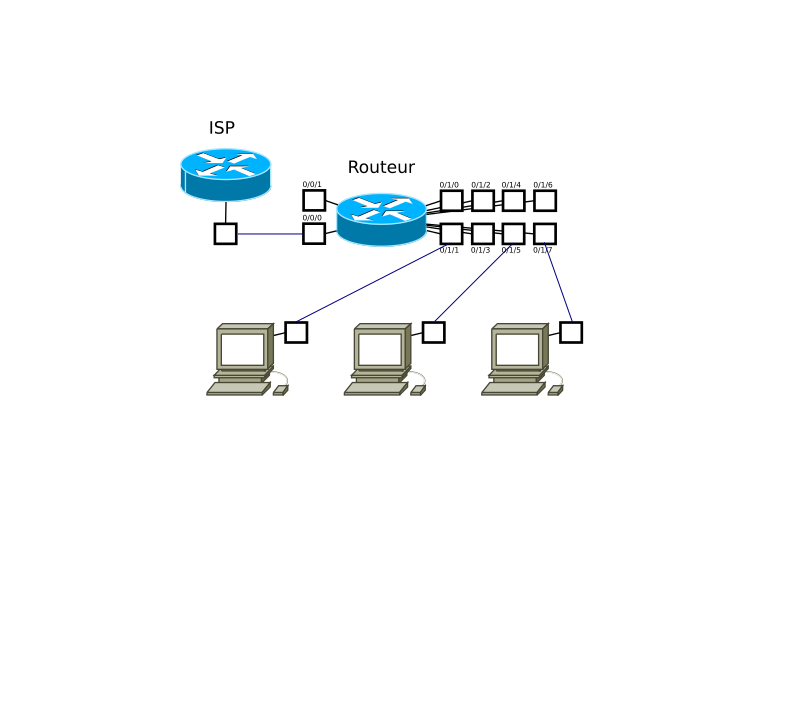

Vous disposez d’un routeur pour une connexion ADSL et d’un routeur de site (le même qu’en travaux pratiques). Votre réseau comporte deux locaux (VLAN), le réseau local pour les machines du site 192.168.0.0/24 et le réseau d’interconnexion avec le routeur ADSL 192.168.222.0/29.

Le but de l’exercice est de donner accès à Internet à vos trois machines de site.

Un VLAN est un réseau virtuel, ce concept permet de faire agir un commutateur comme autant de commutateur que de VLAN définis dans sa configuration.

Oui et non, il émet des paquets Ethernet modifiés qui comportent, dans la partie données, le numéro du VLAN d’origine du paquet.

Une solution pour le réseau est donnée dans le schéma ci-dessous :En fait vous pouvez connecter les machines sur n’importe quels ports de commutation et le routeur ADSL sur un des deux ports de routage au choix.

Configuration pour un sous-réseau :# configure terminal (config) # vlan 2 (config-vlan) # name subnet1 (config-vlan) # exit (config) # interface gigabitEthernet0/1/1 (config-if) # switchport mode access (config-if) # switchport access vlan 2Configuration pour l’autre sous-réseau :(config) # vlan 3 (config-vlan) # name subnet2 (config-vlan) # exit (config) # interface gigabitEthernet0/1/5 (config-if) # switchport mode access (config-if) # switchport access vlan 3

Configuration du port gi0/0/0 :

# configure terminal

(config) # interface gigabitEthernet0/0/0

(config-if) # no shutdown

(config-if) # ip address 192.168.222.2 255.255.255.248

(config-if) # exit

Il suffit d’une route par défaut vers le routeur ADSL :

# configure terminal

(config) # ip route 0.0.0.0 0.0.0.0 192.168.222.1

(config) # exit

Il faut définir une route par défaut vers Internet avec macarade mais

le sujet n’en dit pas assez pour la définir précisement. Ce qui est sûr

c’est qu’il faut une route vers le réseau de site pointant vers le routeur

de site :

# configure terminal

(config) # ip route 192.168.0.0 255.255.255.0 192.168.222.2

(config) # exit